各製品の資料を入手。

詳細はこちら →

CData

こんにちは!リードエンジニアの杉本です。

Bubble はアプリや業務用の開発・ローンチを容易にするローコード / ノーコードツールです。さらにCData Connect Cloud と連携することで、ノーコードアプリ開発用のAlloyDB のデータへのクラウドベースのアクセスをノーコードで追加できます。本記事では、CData Connect Cloud 経由でBubble からAlloyDB 連携を実現する方法を紹介します。

CData Connect Cloud はAlloyDB のデータへのクラウドベースのOData インターフェースを提供し、Bubble からAlloyDB のデータへのリアルタイム連携を実現します。

以下のステップを実行するには、CData Connect Cloud のアカウントが必要になります。こちらから製品の詳しい情報とアカウント作成、30日間無償トライアルのご利用を開始できますので、ぜひご利用ください。

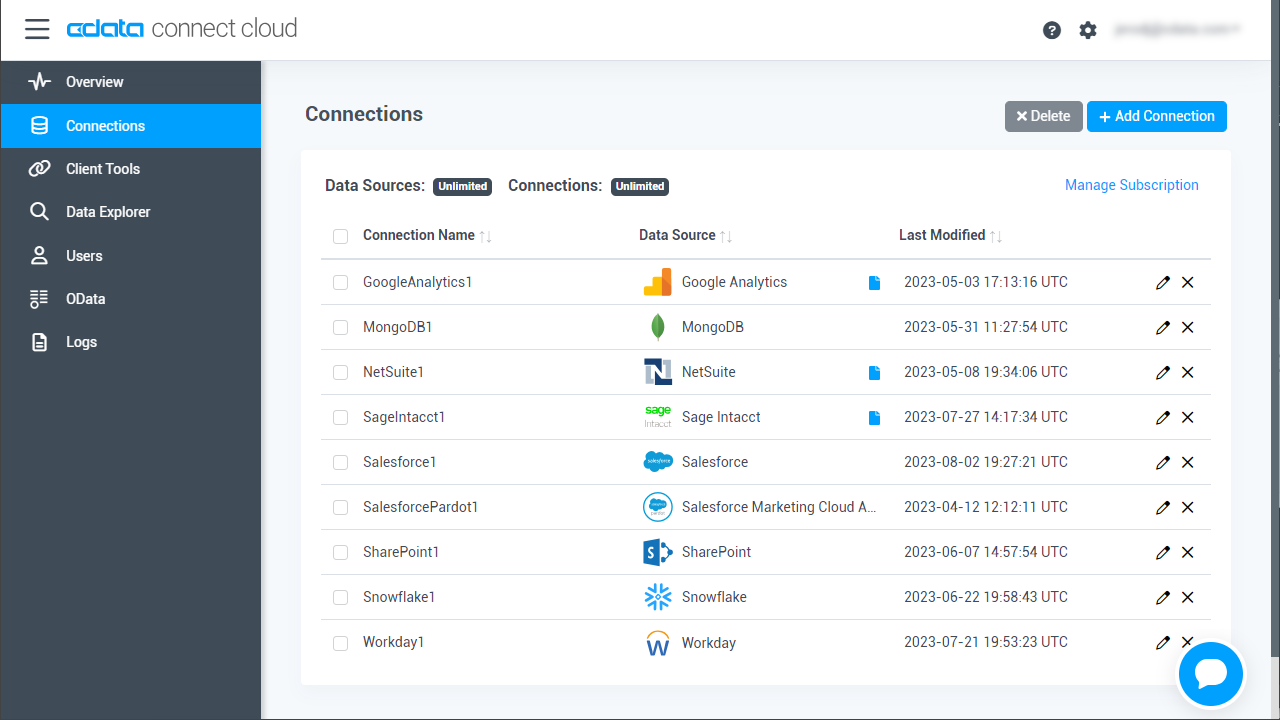

Bubble でAlloyDB のデータを操作するには、Connect Cloud からAlloyDB に接続し、コネクションにユーザーアクセスを提供してAlloyDB のデータのOData エンドポイントを作成する必要があります。

AlloyDB に接続したら、目的のテーブルのOData エンドポイントを作成します。

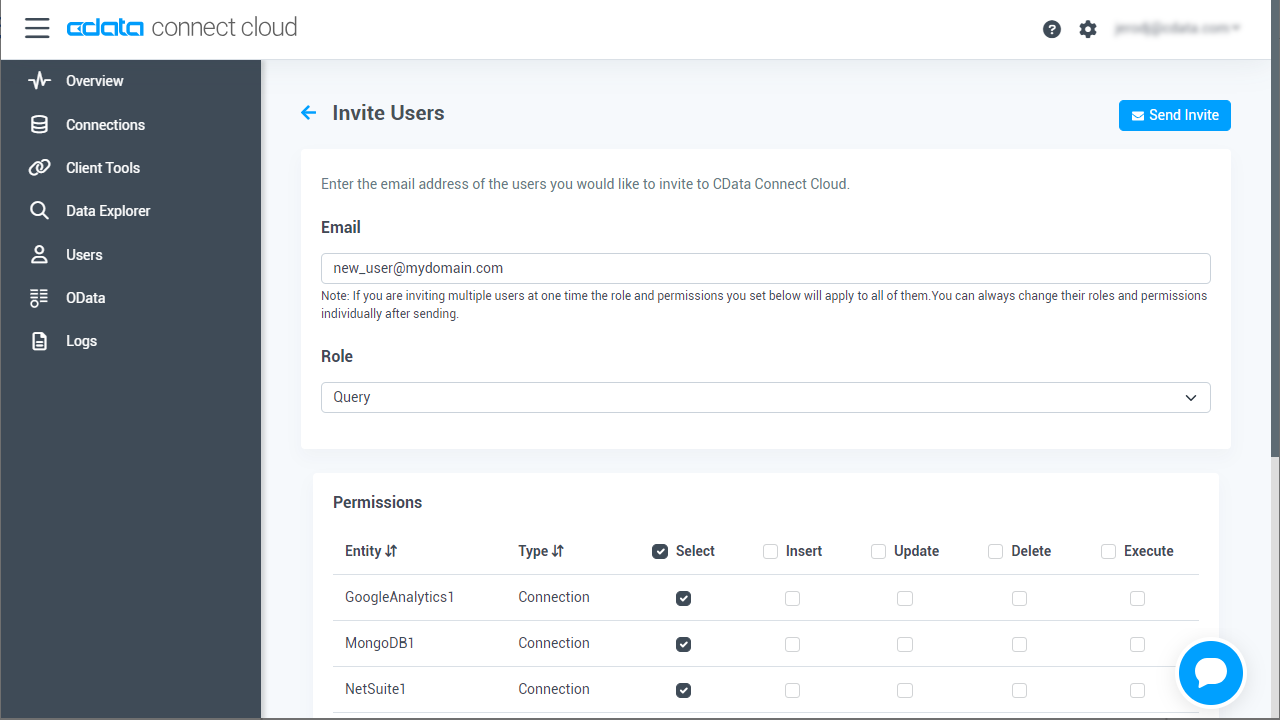

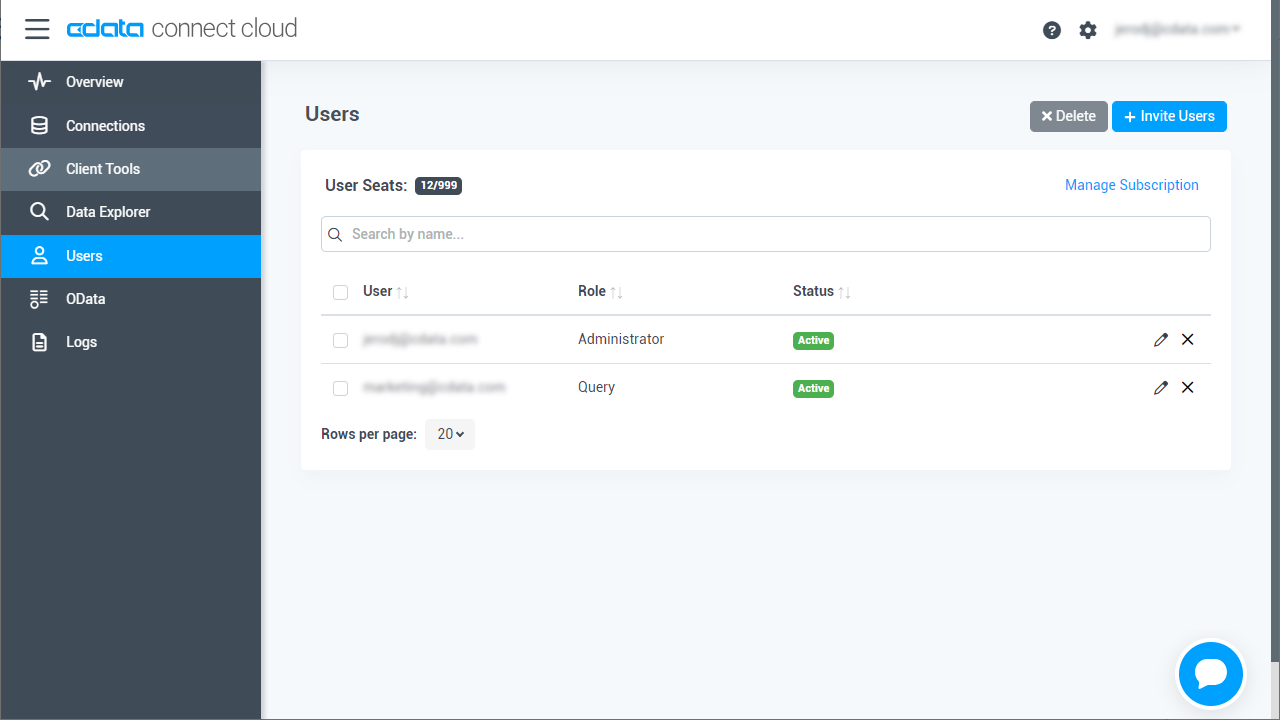

必要であれば、Connect Cloud 経由でAlloyDB に接続するユーザーを作成します。

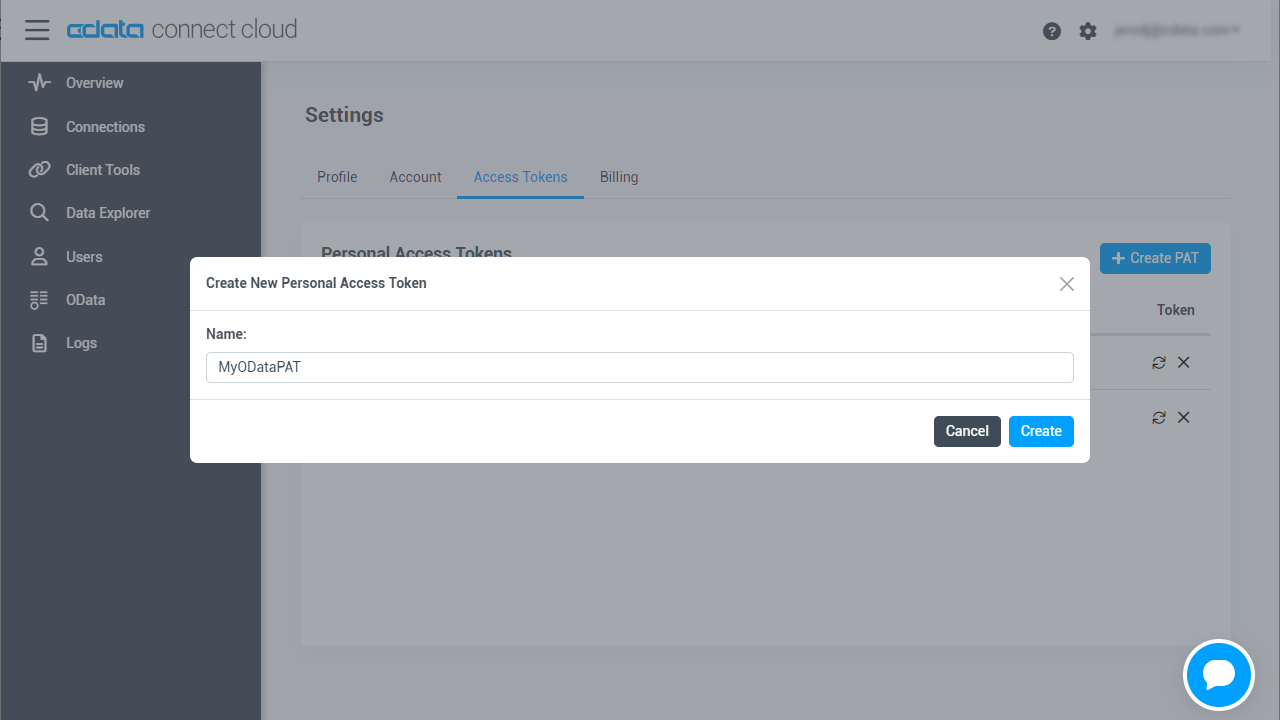

OAuth 認証をサポートしていないサービス、アプリケーション、プラットフォーム、またはフレームワークから接続する場合は、認証に使用するパーソナルアクセストークン(PAT)を作成できます。きめ細かなアクセス管理を行うために、サービスごとに個別のPAT を作成するのがベストプラクティスです。

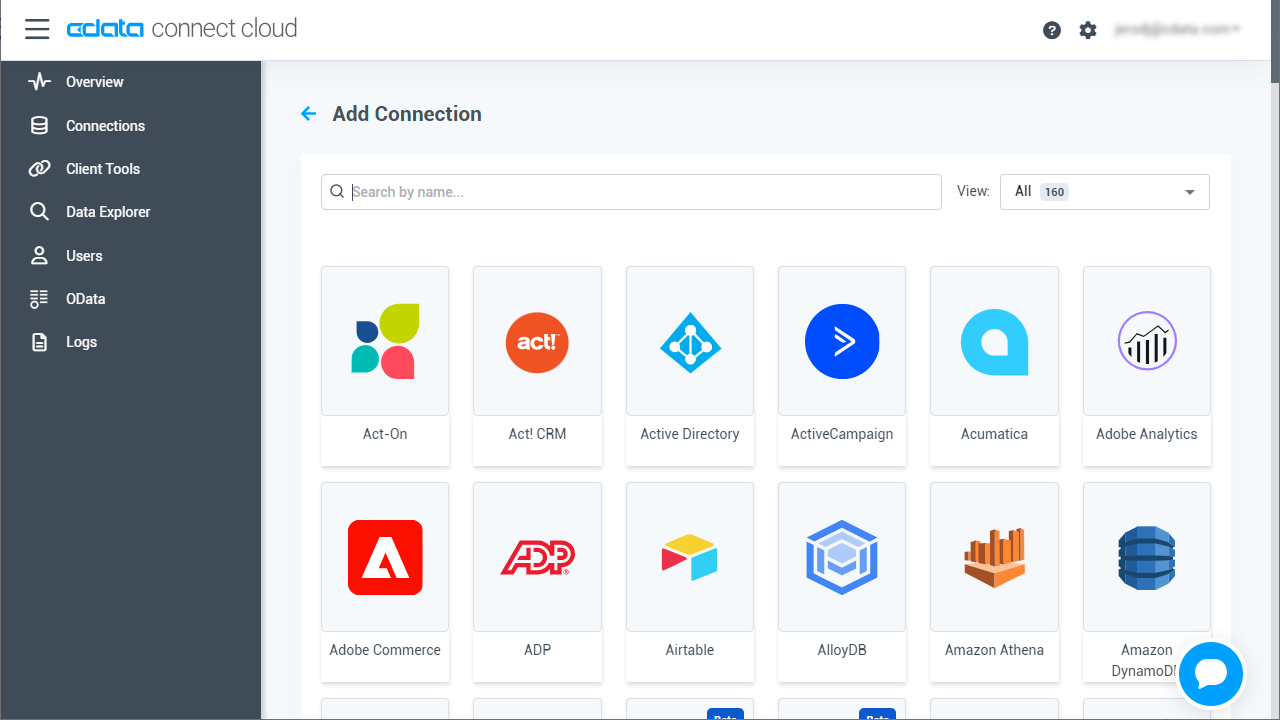

CData Connect Cloud では、簡単なクリック操作ベースのインターフェースでデータソースに接続できます。

AlloyDB に接続するには、次の接続プロパティが必要です。

標準認証で接続する場合は、これ以上のアクションは必要ありません。

CData 製品がサポートしている他の認証方法では、AlloyDB サーバー上のpg_hba.conf ファイルで有効化する必要があります。

AlloyDB サーバーでの認証の設定については、こちらを参照してください。

MD5

pg_hba.conf ファイルのauth-method をmd5 に設定すると、MD5 パスワード検証を使用して認証できます。

SASL

CData 製品は、SASL(特にSCRAM-SHA-256)でパスワードを検証することで認証できます。

この認証方法を使用するには、pg_hba.conf ファイルのauth-method をscram-sha-256 に設定します。

Kerberos 認証は、CData 製品が接続を試行している際にAlloyDB サーバーで開始されます。この認証方法を有効化するには、AlloyDB

サーバーでKerberos を設定します。AlloyDB サーバーでのKerberos 認証の設定を完了したら、CData 製品からKerberos

認証を行う方法については、ヘルプドキュメントの「Kerberos

の使用」セクションを参照してください。

AlloyDB に接続したら、目的のテーブルのOData エンドポイントを作成します。

コネクションとOData エンドポイントを設定したら、Bubble からAlloyDB のデータに接続できます。

OData エンドポイントをConnect Cloud に追加したら、AlloyDB のデータへのライブ接続が可能なアプリをBubble で作成できます。

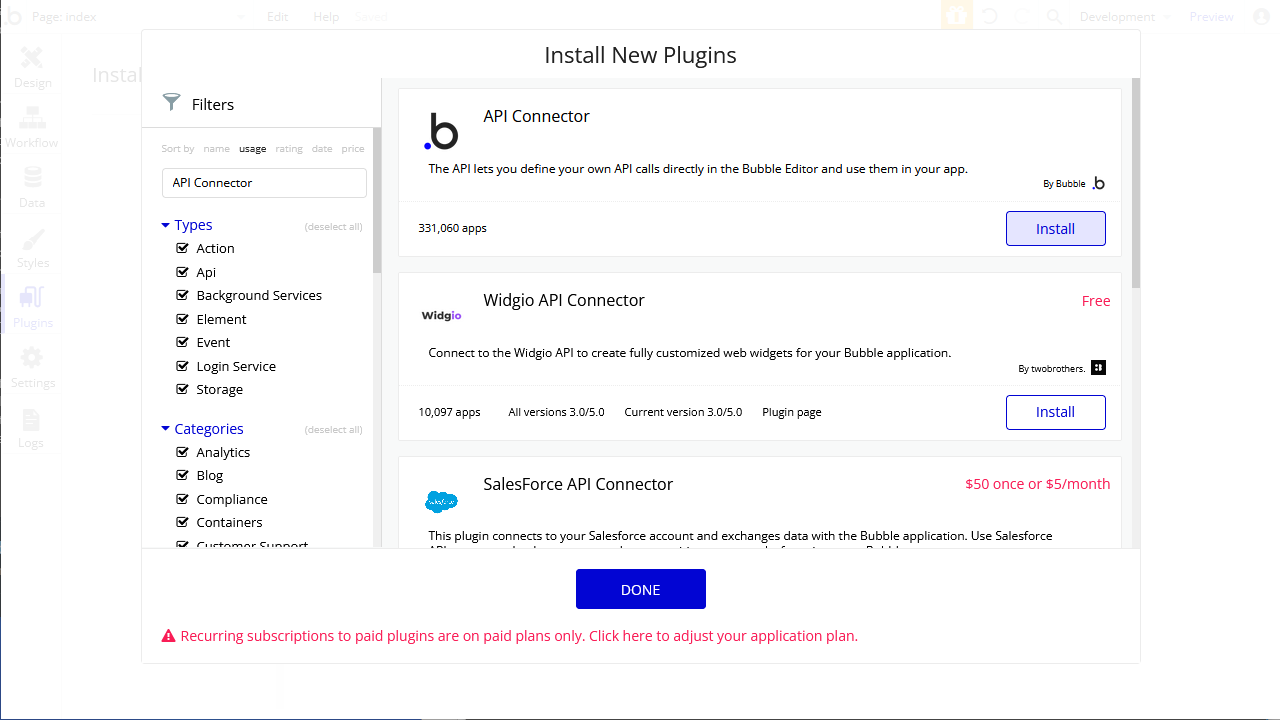

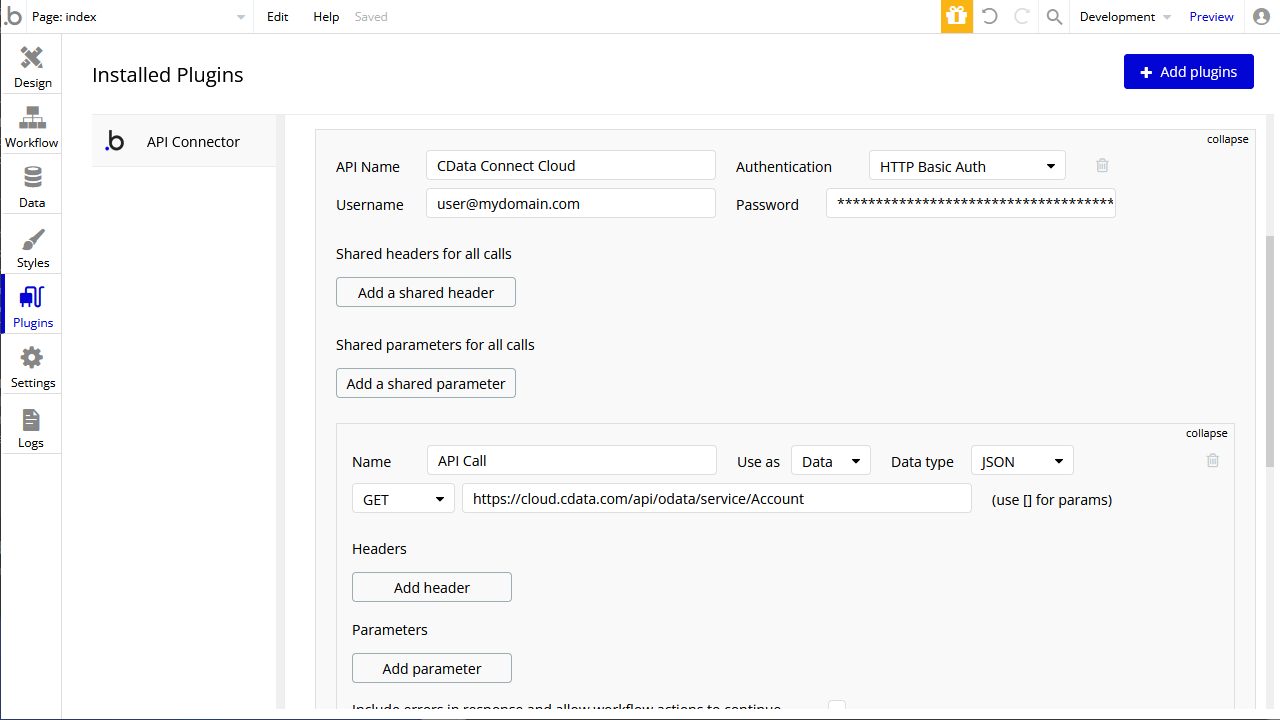

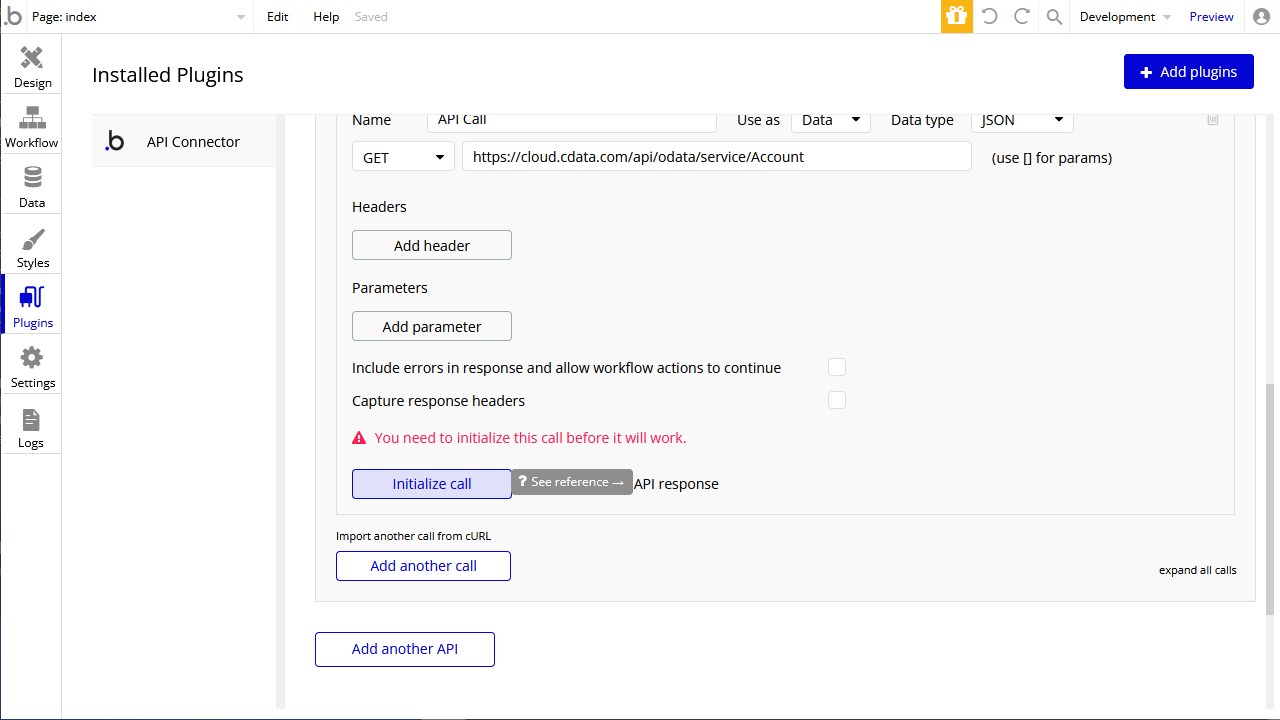

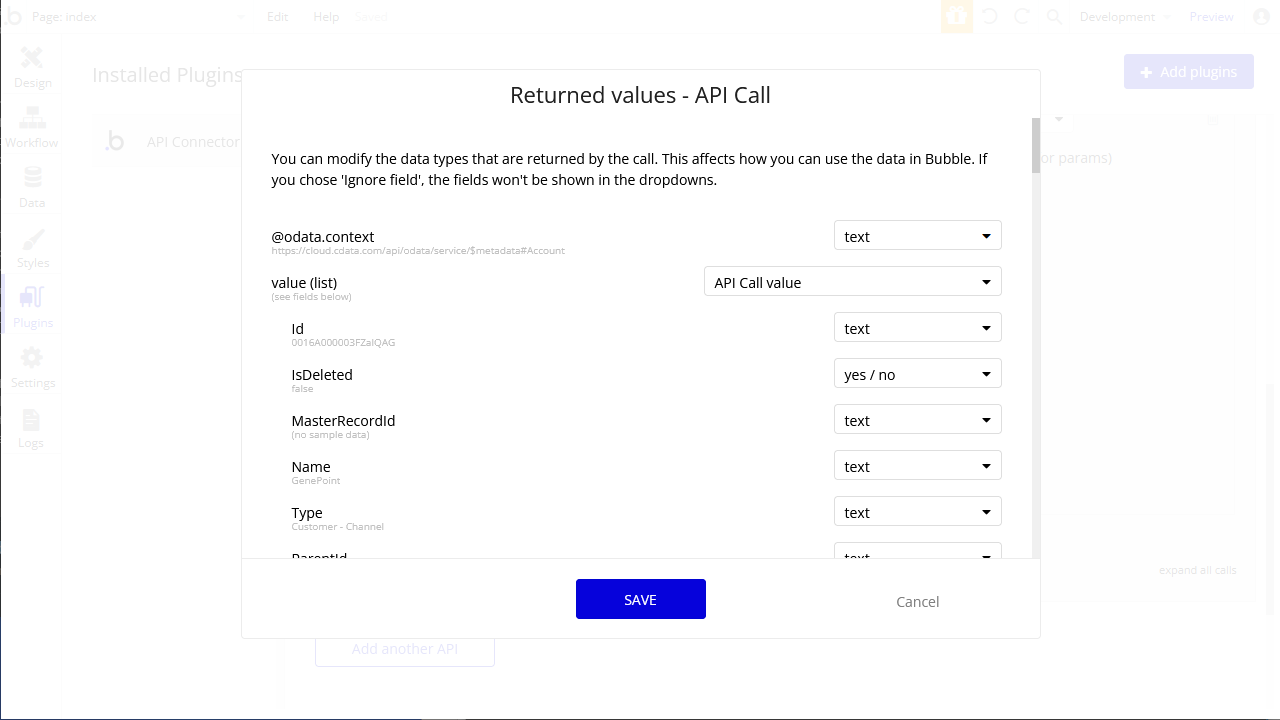

まずは、Bubble からCData Connect Cloud にアクセスするためのAPI Connector を設定します。

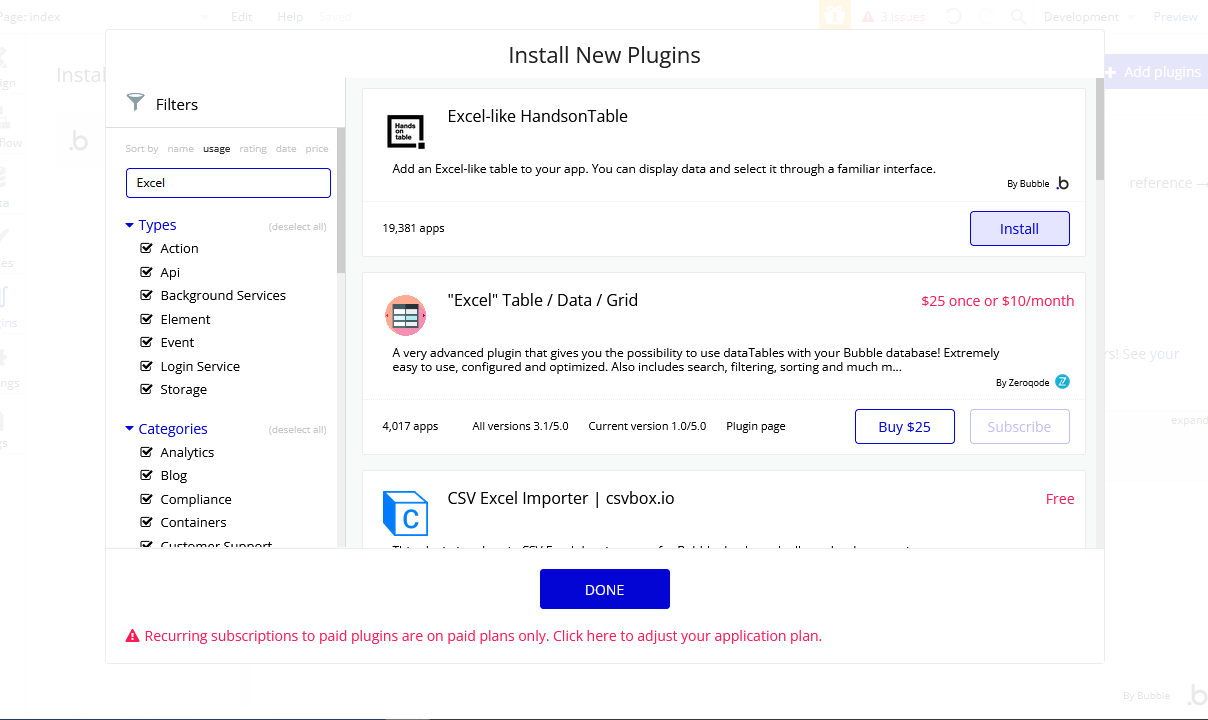

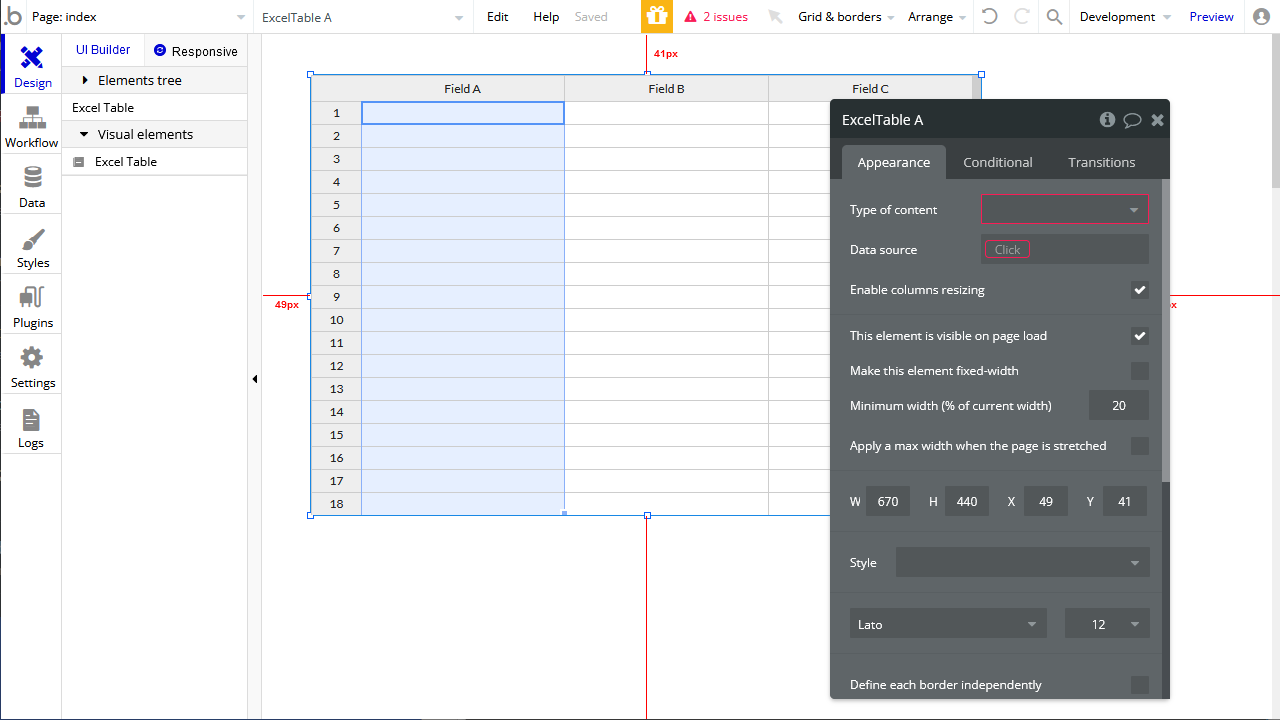

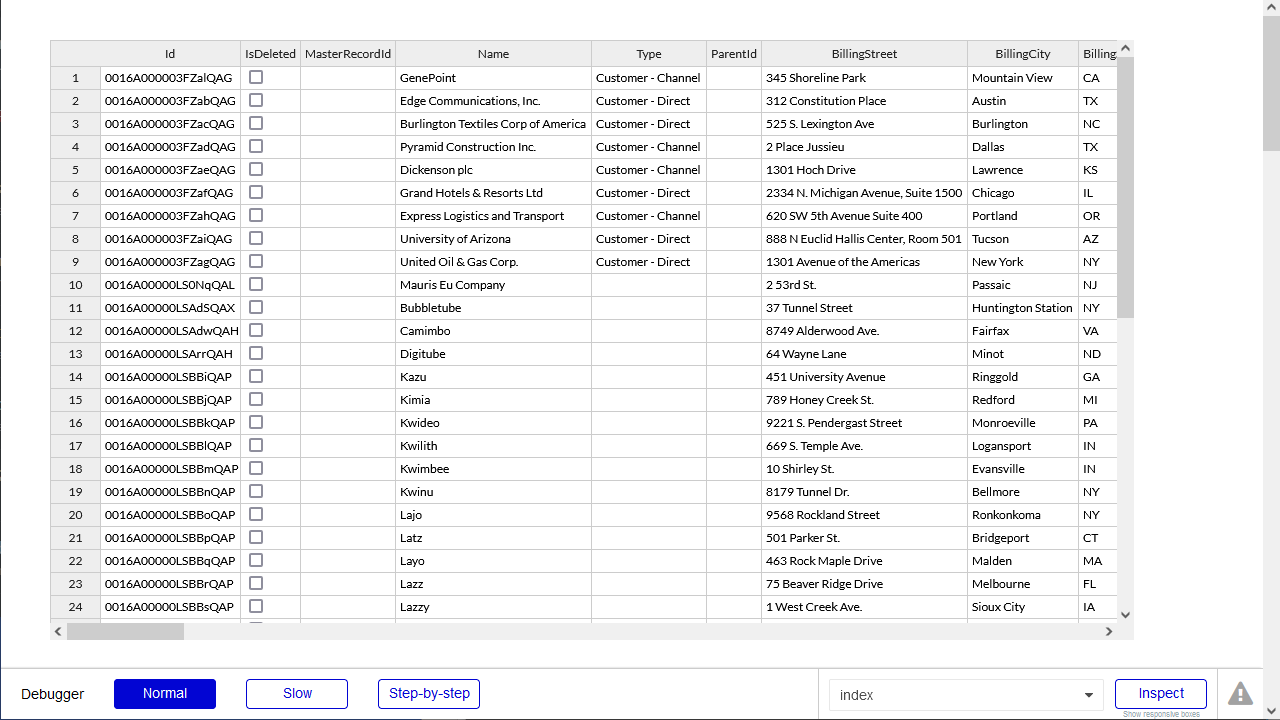

API Connector を設定したら、Bubble アプリでAlloyDB のデータを取得できます。本記事では、Excel ライクなテーブルを表示できるUI コンポーネントでデータをリクエストします。

この時点で、バックエンドAPI を設定する手間なくAlloyDB のデータへのライブ接続を持つアプリケーションを開発できます。

Bubble からAlloyDB リアルタイムデータに直接接続できるようになりました。これで、AlloyDB のデータを複製せずにより多くの接続とアプリを作成できます。

クラウドアプリケーションから直接100を超えるSaaS 、ビッグデータ、NoSQL ソースへのリアルタイムデータアクセスを取得するには、CData Connect Cloud を参照してください。